Qu'est-ce que SASE pour le cloud ?

Secure access service edge (SASE) for the cloud fournit aux utilisateurs un accès sécurisé et optimisé aux services, appareils, applications et ressources du cloud, quel que soit l'endroit où ils se trouvent. SASE for the cloud est une réponse à l'évolution des technologies de l'information, où les modèles de sécurité traditionnels basés sur le périmètre ne sont plus aussi efficaces en raison des services en nuage, des dispositifs mobiles et du travail à distance. Il combine les services de réseaux étendus (WAN) et de sécurité réseau en un seul service cloud.

Principes de base de l'architecture SASE

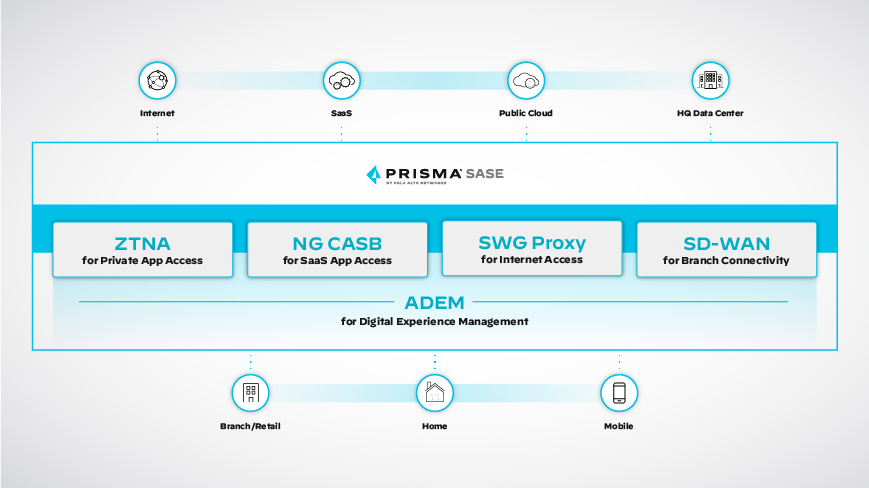

SASE améliore la sécurité du réseau, réduit la complexité et augmente les performances en déplaçant les fonctions de réseau et de sécurité vers le cloud. L'architecture SASE se présente comme suit :

- Architecture centrée sur le cloud : SASE est construit sur un modèle cloud-native. Utilisant une infrastructure cloud, il fournit des services de réseau et de sécurité qui peuvent être augmentés ou réduits en fonction des besoins. La fourniture de services SASE dans le cloud permet aux organisations d'ajuster leurs ressources en fonction de la structure du trafic et des besoins de l'entreprise.

- Bord du service de sécurité: Avec SASE, les services de sécurité sont fournis plus près des utilisateurs et des appareils à la périphérie du réseau. En particulier pour les utilisateurs à distance et les utilisateurs mobiles, cela permet de réduire la latence et d'améliorer les performances.

- WAN défini par logiciel (SD-WAN) : L'architecture SASE s'appuie fortement sur des principes définis par logiciel, comme SD-WAN et des politiques de sécurité définies par logiciel. La gestion et l'automatisation des services de réseau et de sécurité sont plus faciles avec SASE.

- Convergence des réseaux et de la sécurité : Grâce à SASE, les services de réseau et de sécurité sont unifiés. Traditionnellement, ces fonctions étaient gérées séparément, ce qui était source de complexité et de vulnérabilité. SASE intègre des fonctions telles que le SD-WAN, les pare-feu, les passerelles web sécurisées et l'accès au réseau Zero Trust.

- Sécurité zéro confiance : SASE est basé sur l'approche de sécurité Zero Trust, ce qui signifie que les appareils et les utilisateurs ne sont pas fiables par défaut. La vérification de l'identité, l'état de l'appareil et le contexte déterminent l'accès. La surface d'attaque est ainsi réduite au minimum et la sécurité est améliorée.

- Périmètre dynamique : Au lieu d'un périmètre fixe, SASE crée des périmètres dynamiques qui s'adaptent aux exigences des utilisateurs. Dans l'environnement de travail à distance et distribué d'aujourd'hui, cela est particulièrement important.

- Gestion centralisée : Avec SASE, vous pouvez gérer et appliquer des politiques sur l'ensemble du réseau, y compris les sites distants et les ressources cloud. L'application de la sécurité et l'administration du réseau sont ainsi simplifiées.

En combinant les services de réseau et de sécurité dans un cadre cloud-native, SASE réimagine la façon dont les services de réseau et de sécurité sont fournis. Cette solution répond aux défis des paysages informatiques modernes, comme le travail à distance, l'adoption du cloud et l'évolution des menaces de sécurité.

Composants SASE pour la sécurité du cloud

SASE est un cadre complet intégrant divers composants pour fournir des capacités de sécurité et de réseau centrées sur le cloud. Bien que les mises en œuvre spécifiques puissent varier d'un fournisseur de SASE à l'autre, voici quelques composants SASE courants pour la sécurité du cloud :

Pare-feu en tant que service (FWaaS) : FWaaS offre des fonctionnalités avancées de pare-feu dans le cloud. L'inspection et le filtrage des données entrantes et sortantes garantissent que seul le trafic autorisé passe.

Passerelle web sécurisée (SWG) : Un SWG protège contre les menaces basées sur le web telles que les logiciels malveillants, le hameçonnage et d'autres activités malveillantes en filtrant le trafic web, en catégorisant les URL et en inspectant le contenu.

Accès au réseau sans confiance (ZTNA) : ZTNA applique la sécurité "Zero Trust" en accordant l'accès aux ressources en fonction de l'identité des utilisateurs, de la position des appareils et d'autres facteurs. Par conséquent, seuls les utilisateurs authentifiés et autorisés peuvent accéder aux applications et aux ressources.

Courtier en sécurité d'accès au cloud (CASB) : Un CASB joue le rôle d'intermédiaire entre les utilisateurs et les fournisseurs de services cloud, en contribuant à l'application des politiques de sécurité et à la protection des données lors de leur déplacement entre les environnements sur place et cloud.

Prévention des pertes de données (DLP) : Les solutions DLP surveillent et empêchent les transferts non autorisés ou les fuites d'informations sensibles. Une architecture SASE utilise des capacités DLP pour protéger les données lorsqu'elles passent d'un utilisateur à l'autre.

Gestion des identités et des accès (IAM) : Les solutions IAM gèrent l'authentification, les autorisations d'accès et les identités des utilisateurs. Dans le cadre de SASE, l'IAM est essentiel pour appliquer des contrôles d'accès appropriés et garantir un accès sécurisé.

Détection des menaces et réponse : Dans les solutions SASE, des mécanismes avancés de détection et de réponse aux menaces, comme l'analyse comportementale et l'apprentissage automatique, sont utilisés pour identifier et atténuer les menaces de sécurité.

Services de cryptage et VPN : Pour sécuriser la transmission des données entre les utilisateurs et les ressources du cloud, le SASE inclut souvent des services de chiffrement et de VPN.

Visibilité et contrôle des applications : Avec SASE, les organisations peuvent surveiller et gérer les applications sur le réseau, en s'assurant que seules les applications approuvées sont utilisées et que les politiques de sécurité sont respectées.

Gestion de la posture de sécurité dans le cloud (CSPM) : L'intégration de CSPM au sein de SASE permet de s'assurer que les services et ressources cloud sont correctement configurés et sécurisés.

Gestion de l'expérience numérique (DEM) : Les connaissances de DEM en matière d'expérience utilisateur peuvent éclairer les politiques de réseau et de sécurité de SASE, ce qui permet aux organisations d'offrir à leurs utilisateurs une expérience numérique à la fois de haute qualité et sécurisée dans des environnements distribués.

SASE ne se limite pas à ces éléments, et les caractéristiques et offres spécifiques varieront en fonction du fournisseur et du paysage de la cybersécurité. Les exigences en matière de sécurité du cloud peuvent nécessiter de nouveaux composants et de nouvelles capacités au fur et à mesure de l'évolution de la SASE.

SASE et connectivité cloud

La SASE est étroitement liée à la connectivité cloud car elle permet un accès sécurisé et optimisé aux ressources cloud pour les utilisateurs et les appareils, où qu'ils se trouvent. La clé de la SASE et de la connectivité au cloud est de s'assurer que les utilisateurs peuvent se connecter de manière sécurisée et efficace aux services et applications en nuage.

Les fournisseurs de SASE disposent généralement de points de présence (PoP) dans le monde entier. Les PoP fournissent des points d'entrée et de sortie pour le trafic réseau afin que les utilisateurs puissent se connecter aux services cloud avec une faible latence et des performances optimales.

SASE utilise également un réseau défini par logiciel pour acheminer intelligemment le trafic sur différents chemins, notamment les connexions directes au cloud, les VPN et les SD-WAN. Grâce à cette optimisation, les utilisateurs peuvent accéder aux ressources du cloud via les itinéraires les plus efficaces et les plus fiables, et les applications du cloud peuvent accéder à la bande passante nécessaire et aux connexions à faible latence.

Les utilisateurs à distance et les succursales peuvent accéder aux services cloud en toute sécurité grâce à SASE. Cela est particulièrement important pour les organisations dont la main-d'œuvre est répartie ou qui disposent de plusieurs sites. Avec SASE, les organisations peuvent se connecter directement aux fournisseurs de cloud. Grâce à cette connexion directe, le trafic ne passe pas par le centre de données de l'entreprise, ce qui améliore les performances et réduit la latence.

Les solutions SASE axées sur les applications hiérarchisent et acheminent le trafic en fonction des exigences de l'application. Ainsi, les applications critiques obtiennent les ressources et la connectivité dont elles ont besoin.

En combinant des capacités de sécurité et de réseau, SASE améliore la connectivité du cloud. Quel que soit l'endroit où se trouvent les utilisateurs et les appareils, il optimise l'accès aux ressources du cloud.

Stratégies de mise en œuvre des SASE

Les stratégies de mise en œuvre de SASE devraient inclure la planification et le déploiement d'une combinaison de composants de sécurité et de réseau pour parvenir à une approche de sécurité unifiée et centrée sur le cloud.

- Évaluation et planification

- Analysez l'architecture réseau actuelle de votre organisation, sa posture de sécurité et ses habitudes d'utilisation du cloud.

- Identifiez les objectifs et les défis spécifiques de votre entreprise que vous souhaitez résoudre avec SASE.

- Définissez vos exigences en matière de sécurité, notamment l'authentification des utilisateurs, les contrôles d'accès, la protection des données et la conformité.

- Sélection du prestataire SASE

- Découvrez quel fournisseur de SASE correspond le mieux aux besoins de votre organisation en effectuant des recherches et en les évaluant.

- Examinez les rapports d'analystes de l'industrie pour SASE afin d'identifier les meilleurs vendeurs.

- Prenez en compte le point de contact mondial, les services de sécurité, les capacités d'intégration et les prix.

- Envisagez de sélectionner un fournisseur qui peut offrir une solution SASE complète (également connue sous le nom de SASE à fournisseur unique) afin d'éviter d'avoir à intégrer des solutions provenant de plusieurs fournisseurs.

- Applications et ressources critiques

- Analysez les applications et les ressources cloud qui sont essentielles à votre entreprise.

- Donnez la priorité à ces applications et ressources pour une performance et une sécurité optimales.

- Gestion des identités et des accès des utilisateurs :

- Gérez les identités, les rôles et les autorisations des utilisateurs avec IAM.

- Améliorez la sécurité de l'accès en mettant en œuvre l' authentification multifactorielle (MFA).

- Zero Trust Architecture

- Adoptez le modèle de confiance zéro et partez du principe qu'aucun utilisateur ou appareil n'est intrinsèquement digne de confiance.

- Appliquez des contrôles d'accès stricts basés sur l'identité de l'utilisateur, l'état de l'appareil et le contexte.

- Services de sécurité du réseau

- Mettre en œuvre le FWaaS, le SWG et les autres services de sécurité proposés par le fournisseur de SASE que vous avez choisi.

- Créez des politiques qui régissent le flux de trafic, le filtrage de contenu et la détection des menaces.

- SD-WAN et optimisation du réseau

- Assurez des connexions à faible latence aux ressources du cloud en intégrant le SD-WAN.

- Ajustez dynamiquement les voies de circulation en fonction des exigences de l'application.

- Accès à distance

- Mettez en place un accès à distance sécurisé pour que les utilisateurs distants et mobiles puissent accéder aux services cloud.

- Créez des stratégies qui contrôlent l'accès à distance en fonction des profils des utilisateurs.

- Suivi et analyse

- Surveillez et analysez les performances du réseau et des applications, ainsi que les événements de sécurité.

- Adaptez votre déploiement SASE aux menaces émergentes en utilisant ces informations.

- Migration et intégration

- Migrer les solutions de sécurité du réseau existantes vers SASE.

- Assurez-vous que votre infrastructure et votre cloud sont intégrés de manière transparente.

La mise en œuvre de SASE exige une collaboration entre les équipes de sécurité, les experts en sécurité et les parties prenantes. Adaptez vos stratégies de mise en œuvre aux besoins de votre organisation et restez à l'affût des tendances du secteur.

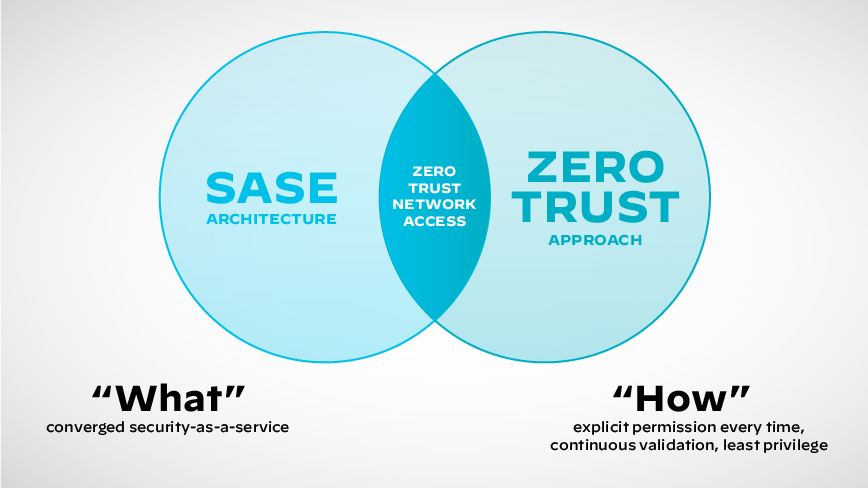

SASE et sécurité zéro confiance

La SASE et la sécurité zéro confiance vont de pair pour créer une approche holistique de la cybersécurité moderne. La sécurité SASE et Zero Trust visent à relever les défis posés par l'évolution des paysages informatiques, comme l'adoption du cloud et le travail à distance.

Une approche de confiance zéro est basée sur l'identité et traite tous les utilisateurs, appareils et applications comme potentiellement non fiables. L'accès sécurisé est accordé sur la base d'une authentification stricte, d'une autorisation et d'un contrôle constant.

Les systèmes de sécurité SASE et Zero Trust utilisent l'identité comme facteur principal pour accorder l'accès aux applications. En utilisant les identités des utilisateurs et des appareils pour appliquer les politiques, SASE intègre l'exigence de confiance zéro pour une vérification forte de l'identité.

Une architecture Zero Trust met l'accent sur des contrôles d'accès granulaires basés sur le principe du moindre privilège, en n'accordant aux utilisateurs que l'accès nécessaire. Avec SASE, l'accès est adapté de manière dynamique en fonction du contexte et du comportement de l'utilisateur.

Ils sont tous deux parfaits pour sécuriser les ressources du cloud et l'accès à distance. Indépendamment du lieu, SASE accorde l'accès sur la base de principes de confiance zéro.

Le contrôle et l'évaluation constants du comportement des utilisateurs et des appareils sont essentiels à la confiance zéro. SASE utilise des pratiques de surveillance similaires pour détecter les menaces et les anomalies.

SASE dispose d'une architecture unifiée qui intègre de manière transparente le réseau et la sécurité. Avec un cadre SASE, les principes de Zero Trust peuvent être mis en œuvre à travers les services cloud, les utilisateurs à distance et les succursales.

Avec SASE, vous pouvez mettre en œuvre efficacement les principes de Zero Trust, en veillant à ce que les ressources et les apps du cloud soient sécurisées, où que vous soyez.

Tendances futures en matière de SASE et de sécurité du cloud

Les organisations reconnaissent les avantages de l'intégration de la sécurité du réseau dans un cadre unifié, ce qui favorise l'adoption des SASE. Les SASE deviendront de plus en plus populaires à mesure que les entreprises adopteront les services cloud et le travail à distance.

L'apprentissage automatique et l'intelligence artificielle continueront d'améliorer les capacités de détection et de réponse aux menaces des fournisseurs de SASE. L'analyse du trafic en temps réel permettra d'identifier les menaces sophistiquées.

Les modèles de sécurité basés sur la confiance zéro continueront à gagner du terrain, à devenir plus matures et à être plus largement utilisés. Les organisations investiront davantage dans les technologies qui appliquent les contrôles d'accès, la surveillance constante et l'analyse comportementale.

Les environnements cloud et les applications reposant de plus en plus sur les API, la sécurisation de ces dernières deviendra plus importante, et les fournisseurs de SASE proposeront des fonctions de sécurité des API améliorées.

L'edge computing et l'IoT gagnant en popularité, le SASE sera utilisé pour sécuriser les dispositifs de périphérie et le traitement des données, ce qui nécessitera l'intégration de services de sécurité plus proches de la périphérie.

Dans un monde multicloud, les solutions SASE fourniront des politiques et des contrôles de sécurité uniformes sur diverses plateformes cloud, ce qui simplifiera la gestion et garantira une sécurité cloud robuste.

Avec l'évolution des pratiques DevOps et des architectures Cloud Native, les solutions SASE s'intégreront de manière plus transparente dans ces environnements pour garantir la prise en compte de la sécurité.

Grâce à l'amélioration des capacités d'analyse des plateformes SASE, les organisations peuvent mieux comprendre les événements du réseau et de la sécurité, ce qui les aidera à chasser les menaces plus efficacement et à améliorer les performances en matière de sécurité.