CONTEXTE

Sécurité homogène dans tous les environnements

Accélérez votre transition vers la 5G en toute confiance, avec la garantie que vos applications 5G critiques bénéficient du même niveau de sécurité que tous vos autres environnements d’entreprise. Identification en temps réel des appareils mobiles infectés ; blocage des exploits, malwares, URL malveillantes, spywares, communications CnC… l’application rigoureuses du Zero Trust vous préserve des menaces connues.

Sécurité d’entreprise pour votre environnement 5G

Capitalisez sur les nouvelles fonctionnalités et architectures de la technologie 5G (Multi-Access Edge Computing, réseaux privés, découpage du réseau) pour protéger vos données métiers critiques à l’aide d’une sécurité d’entreprise simple et complète, au lieu de contrôles sommaires voire inexistants sur le trafic 5G.

Solution

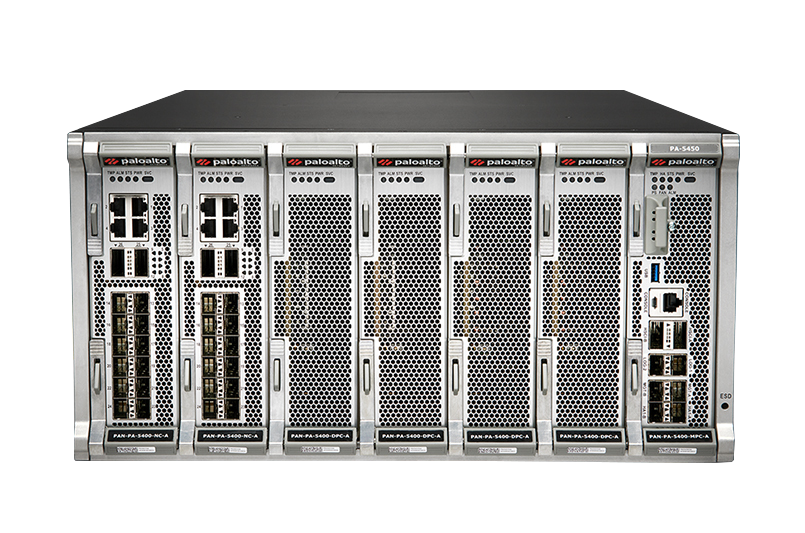

Produits recommandés ::

Modules complémentaires ::

Contrôle sans précédent sur le trafic mobile

Réagissez plus vite aux évènements de sécurité. Identifiez et isolez les utilisateurs et les appareils infectés en temps réel au lieu d’essayer d’interpréter le trafic à l’aveugle, sans aucune correspondance avec les utilisateurs et appareils.

Solution

Produit recommandé ::

Modules complémentaires ::

PRODUITS PHARES

Sécurité granulaire pour les réseaux 5G cloud-native

Identifiez et bloquez les attaques avancées dans votre environnement 5G. Misez sur une solution offrant un contrôle des politiques et une protection contre les menaces basés sur les identifiants mobiles, et appliquez une sécurité d’entreprise sur votre trafic 5G.

PRISMA CLOUD

Protégez vos applications 5G et Edge pour réduire le risque de mouvements latéraux. Adoptez la seule plateforme complète de sécurité cloud-native capable de protéger vos hôtes cloud, vos containers et vos fonctions sans serveur.

CORTEX XSOAR

Faites confiance à la plateforme SOAR leader du secteur pour transformer vos opérations de sécurité 5G. Libérez tout le potentiel de l’IA, du ML et de l’automatisation pour contrer les attaques avancées qui ciblent votre infrastructure d’entreprise.

Échangeons

Contactez notre équipe d’experts pour découvrir comment renforcer la sécurité de votre réseau.