- 1. Comment fonctionne un concentrateur VPN ?

- 2. Pourquoi utiliser un concentrateur VPN ?

- 3. Avantages du concentrateur VPN

- 4. Inconvénients du concentrateur VPN

- 5. Types de protocoles de chiffrement du concentrateur VPN

- 6. Concentrateur VPN vs. Routeur VPN

- 7. Concentrateur VPN vs. VPN site à site

- 8. Concentrateur VPN vs. chiffrement IPsec

- 9. Concentrateur VPN vs. client VPN

- 10. FAQ sur le concentrateur VPN

- Comment fonctionne un concentrateur VPN ?

- Pourquoi utiliser un concentrateur VPN ?

- Avantages du concentrateur VPN

- Inconvénients du concentrateur VPN

- Types de protocoles de chiffrement du concentrateur VPN

- Concentrateur VPN vs. Routeur VPN

- Concentrateur VPN vs. VPN site à site

- Concentrateur VPN vs. chiffrement IPsec

- Concentrateur VPN vs. client VPN

- FAQ sur le concentrateur VPN

Qu'est-ce qu'un concentrateur VPN ?

- Comment fonctionne un concentrateur VPN ?

- Pourquoi utiliser un concentrateur VPN ?

- Avantages du concentrateur VPN

- Inconvénients du concentrateur VPN

- Types de protocoles de chiffrement du concentrateur VPN

- Concentrateur VPN vs. Routeur VPN

- Concentrateur VPN vs. VPN site à site

- Concentrateur VPN vs. chiffrement IPsec

- Concentrateur VPN vs. client VPN

- FAQ sur le concentrateur VPN

Un concentrateur VPN est un périphérique réseau conçu pour gérer le trafic VPN de plusieurs utilisateurs.

Il établit et contrôle les connexions VPN, permettant aux travailleurs à distance d'accéder au réseau de l'entreprise en toute sécurité. Ce dispositif prend en charge un nombre élevé de connexions simultanées, ce qui garantit un accès à distance à la fois fiable et sécurisé. L'accès à distance sécurisé est essentiel pour les organisations qui emploient un grand nombre de travailleurs à distance ou qui disposent de plusieurs succursales.

Comment fonctionne un concentrateur VPN ?

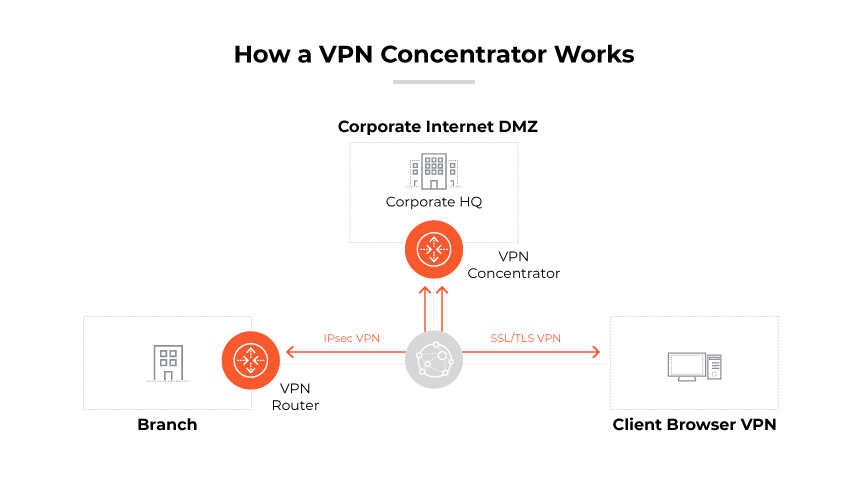

Un VPN (réseau privé virtuel) concentrateur sert de connecteur robuste et de gestionnaire pour plusieurs tunnels VPN cryptés au sein d'un réseau d'entreprise. Il commence son rôle à la périphérie du réseau, en veillant à ce que toutes les données entrantes et sortantes passent par ses canaux sécurisés. Le concentrateur authentifie les utilisateurs à distance et ne leur accorde l'accès au réseau qu'après avoir vérifié leurs informations d'identification. Une fois l'utilisateur authentifié, le concentrateur lui attribue une adresse IP unique, ce qui permet de l'identifier individuellement au sein du réseau.

L'appareil se charge des tâches lourdes de cryptage et de décryptage, garantissant que les données envoyées vers et depuis le réseau de l'entreprise sont illisibles pour toute personne non autorisée. En gérant toutes les connexions VPN, le concentrateur maintient l'intégrité et la confidentialité du trafic de données entrant et sortant du réseau de l'entreprise. Cette fonction est essentielle pour se protéger contre les violations de données et assurer une communication sécurisée pour les employés distants ou mobiles.

En outre, le concentrateur conserve les clés cryptographiques nécessaires à la transmission sécurisée des données. Il utilise des protocoles VPN établis pour gérer les complexités de la création, du maintien et de la terminaison des tunnels cryptés, garantissant une connectivité transparente et sécurisée pour tous les utilisateurs. Ce processus est vital pour les entreprises qui exigent un niveau élevé de protection des données et pour les employés qui doivent accéder aux ressources sensibles de l'entreprise à partir de différents endroits.

Pourquoi utiliser un concentrateur VPN ?

Un concentrateur VPN est utilisé dans un environnement d'entreprise pour gérer de grands volumes de connexions VPN. Son objectif est d'établir et de gérer des communications sécurisées pour les travailleurs à distance qui accèdent aux ressources de l'entreprise. Cet appareil fonctionne comme un routeur spécialement conçu pour créer, configurer et gérer le trafic du réseau VPN. Il sert de point central pour les connexions à distance, acheminant des données sécurisées et cryptées vers et depuis plusieurs terminaux de manière contrôlée et efficace.

Les organisations utilisent un concentrateur VPN pour prendre en charge des connexions simultanées, permettant ainsi un accès à distance à un réseau sans compromettre la sécurité. Cette capacité est essentielle pour les opérations à grande échelle où les employés, les parties prenantes ou les succursales ont besoin d'un accès fiable et cohérent au réseau central pour leurs activités quotidiennes.

Avantages du concentrateur VPN

Intégration transparente

Une fois que le logiciel client VPN est lancé, il se connecte automatiquement au concentrateur VPN. Cette création automatique de tunnel permet à l'utilisateur de bénéficier d'une expérience transparente sans configuration manuelle pour chaque session.

Contrôle centralisé

Un concentrateur VPN centralise la gestion des connexions réseau, ce qui permet une supervision administrative simplifiée de l'accès VPN et des politiques de sécurité.

Capacités de routage avancées

En tant que forme avancée d'équipement de routage, les concentrateurs VPN gèrent des protocoles et des algorithmes plus complexes que les routeurs standard. Il s'agit d'une fonctionnalité spécialisée, adaptée aux connexions sécurisées et à haut volume.

Une évolutivité efficace

Le concentrateur est capable de générer rapidement plusieurs tunnels VPN. Cela permet de répondre aux besoins de connexion de nombreux employés distants sans la latence associée aux configurations individuelles des clients VPN.

Gestion de l'accès

Avec un concentrateur VPN, les administrateurs peuvent mettre en œuvre des contrôles d'accès très fins. Ils peuvent ainsi restreindre l'accès des utilisateurs aux zones sensibles du réseau en fonction de rôles ou d'attributs définis.

Inconvénients du concentrateur VPN

Investissement initial élevé

Un concentrateur VPN peut entraîner des coûts initiaux importants. Les dépenses sont souvent liées au matériel et aux logiciels d'entreprise nécessaires au déploiement.

Limitations de la bande passante

Les concentrateurs VPN ont une capacité de bande passante limitée. Lorsque de nombreux travailleurs à distance se connectent simultanément, la bande passante disponible peut être insuffisante, ce qui peut entraîner une dégradation du service.

La complexité dans la gestion

La configuration d'un concentrateur VPN nécessite du personnel qualifié. Elle exige des ingénieurs réseau qu'ils veillent à l'intégration harmonieuse avec les systèmes existants et au respect des protocoles de sécurité.

Plafond de performance

Le concentrateur a une limite de performance maximale. Pour améliorer les performances au-delà de cette limite, du matériel supplémentaire peut être nécessaire, ce qui implique un investissement supplémentaire.

Problèmes d'évolutivité

L'échelle des services avec un concentrateur VPN matériel peut s'avérer difficile. L'expansion exige souvent des concentrateurs supplémentaires, ce qui augmente les coûts et la complexité.

Point de défaillance unique

Si un concentrateur VPN tombe en panne, toutes les communications du réseau connecté peuvent être compromises, ce qui peut être particulièrement perturbant pour les grandes organisations disposant d'un grand nombre de travailleurs à distance.

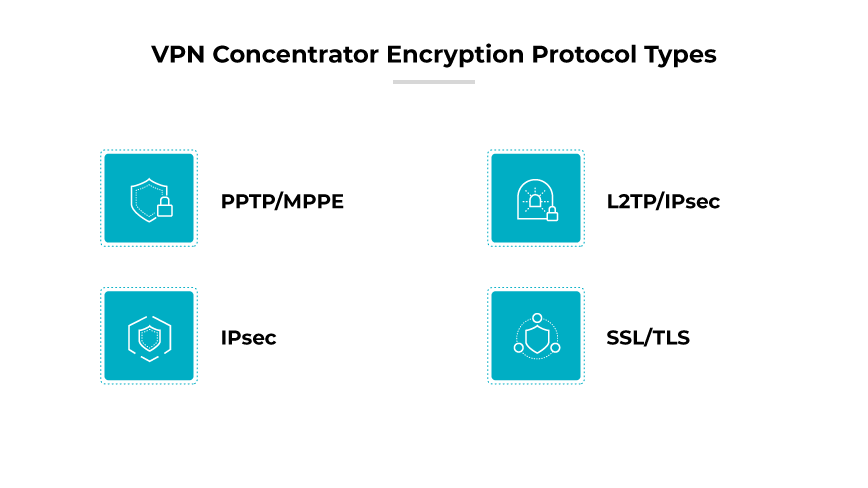

Types de protocoles de chiffrement du concentrateur VPN

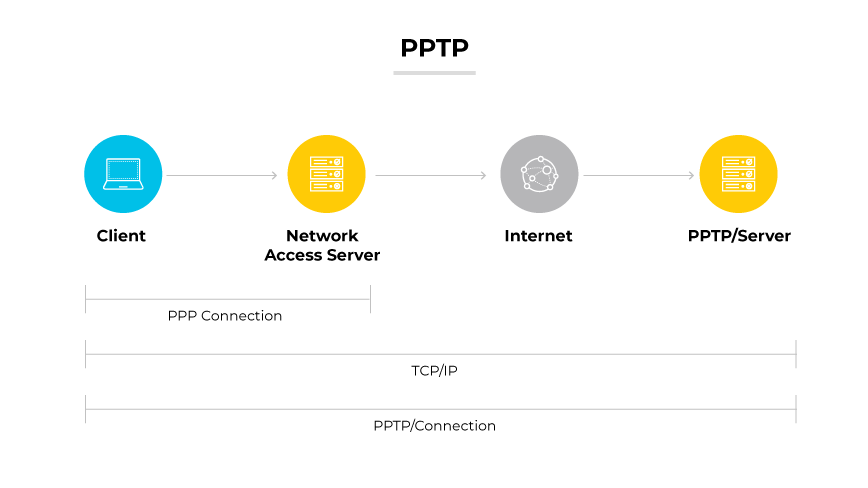

PPTP/MPPE

Point-to-Point Tunneling Protocol combiné avec Microsoft Point-to-Point Encryption est un protocole de cryptage courant pour les VPN. Il s'appuie sur MPPE pour crypter les données, car le PPTP n'offre pas de cryptage indépendant.

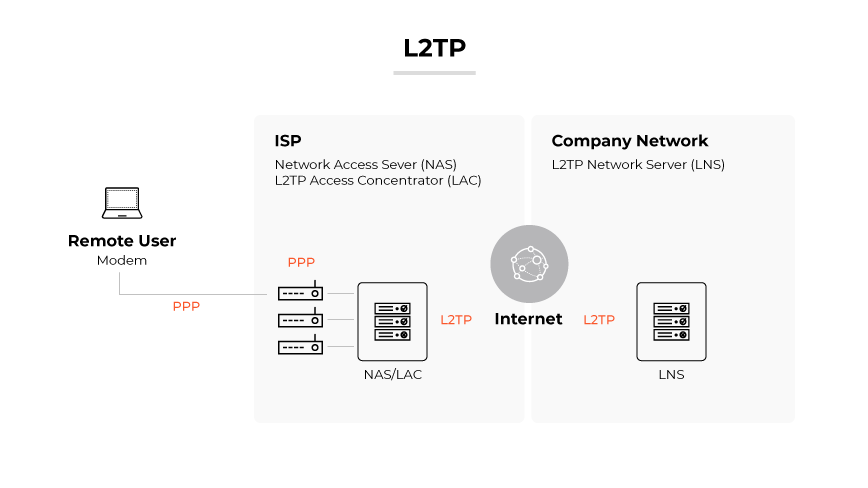

L2TP/IPsec

Layer 2 Tunneling Protocol sur IPsec est fréquemment utilisé dans les VPN d'accès à distance, notamment avec les anciens systèmes. IPsec est responsable des services de cryptage lors de l'utilisation de L2TP.

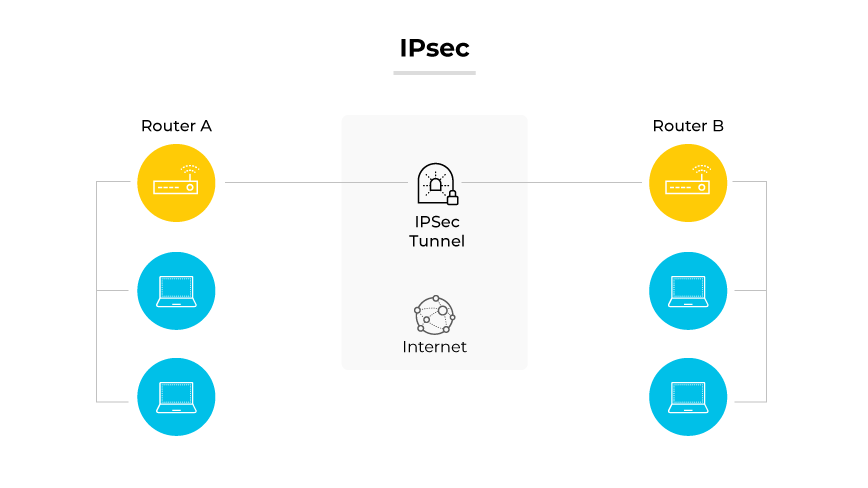

IPsec

Internet Protocol Security est une suite robuste de protocoles. Il fournit un cryptage et une authentification de haut niveau. IPsec fonctionne selon deux modes, chacun remplissant des fonctions de sécurité différentes.

SSL/TLS

Secure Sockets Layer (SSL) et son successeur, Transport Layer Security (TLS), sont des protocoles de cryptage qui permettent de sécuriser les connexions VPN. Ils facilitent l'accès à distance sécurisé basé sur un navigateur, ce qui permet aux concentrateurs VPN de prendre en charge divers systèmes clients sans logiciel VPN dédié.

Concentrateur VPN vs. Routeur VPN

Un concentrateur VPN est conçu pour les entreprises qui ont besoin de capacités d'accès à distance étendues. Il peut gérer un grand nombre de connexions VPN simultanées, offrant ainsi une sécurité solide et une connectivité transparente à un grand nombre d'employés distants. Ses fonctionnalités avancées sont conçues pour maintenir les performances et la sécurité des infrastructures de réseau complexes et à grande échelle.

En revanche, un routeur VPN est destiné à des réseaux plus petits et convient pour crypter le trafic de données d'appareils situés dans un même lieu. Bien qu'il offre un niveau de sécurité fondamental, ses capacités ne sont pas destinées à répondre aux exigences d'évolutivité et de performance des grandes entreprises disposant d'un important personnel à distance ou de réseaux multisites. .

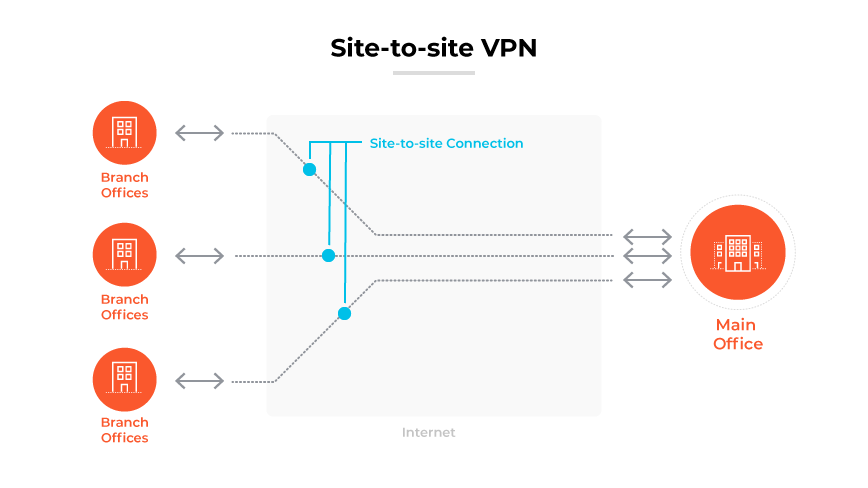

Concentrateur VPN vs. VPN site à site

Un VPN est idéal pour les organisations dont le personnel est dispersé et qui exigent un accès à distance sécurisé au réseau. Les concentrateurs VPN sont aptes à gérer le trafic et à garantir des connexions sécurisées pour les utilisateurs, quel que soit leur emplacement, sur différents appareils, y compris les mobiles et les ordinateurs portables.

En revanche, un VPN de site à site est une configuration qui crée un pont virtuel reliant des réseaux entiers situés à des endroits différents, les faisant agir comme un seul et même réseau. Ceci est particulièrement utile pour les entreprises ayant plusieurs succursales qui doivent travailler en étroite collaboration et partager des ressources comme si elles étaient situées dans le même réseau local. Les VPN de site à site ne s'intéressent pas principalement aux connexions individuelles des utilisateurs, mais se concentrent sur la liaison des ressources du réseau entre différents bureaux.

Concentrateur VPN vs. chiffrement IPsec

Un concentrateur VPN est utilisé pour créer et gérer un grand nombre de tunnels VPN, souvent dans le cadre d'une entreprise. Le concentrateur VPN est chargé de veiller à ce que la connexion soit stable et sécurisée, de gérer le cryptage et de maintenir l'intégrité de la transmission des données.

Le chiffrement IPsec, quant à lui, est une suite de protocoles permettant de sécuriser les communications par protocole Internet (IP) en authentifiant et en chiffrant chaque paquet IP d'une session de communication. Il est couramment utilisé pour établir des tunnels VPN, offrant des niveaux élevés de sécurité pour les données. Alors qu'un concentrateur VPN peut utiliser IPsec comme l'une des méthodes de création d'un tunnel sécurisé, IPsec lui-même s'occupe du cryptage et de la sécurité réels des paquets de données envoyés sur le réseau.

Concentrateur VPN vs. client VPN

Un concentrateur VPN fournit une solution VPN centralisée, gérant les protocoles de sécurité, le cryptage et l'acheminement du trafic pour plusieurs utilisateurs en même temps, souvent sur des sites géographiques différents. Le concentrateur assure des connexions sécurisées et cryptées pour un grand nombre d'appareils, centralisant ainsi l'administration VPN d'une organisation.

En revanche, un client VPN est un logiciel qui permet à un appareil individuel d'établir une connexion sécurisée avec un serveur VPN. Il est utilisé par les travailleurs à distance ou les personnes qui ont besoin d'accéder au réseau de l'entreprise en toute sécurité à partir de différents endroits. Alors que le concentrateur VPN répond aux besoins de sécurité du réseau collectif, le client VPN répond aux exigences de connexion sécurisée d'un utilisateur ou d'un appareil unique.