Cortex XDR, le choix le plus sûr pour le SOC de nouvelle génération

- Des analyses comportementales pilotées par ML sur de multiples sources de données

- Une sandbox leader pour l’analyse de malwares dans le cadre de vos activités de threat hunting

- Une visibilité réseau intégrée au sein d’une console cloud de gestion unifiée

Fruit des investissements considérables de Palo Alto Networks en R&D, Cortex XDR figure au rang de pionnier et de leader dans le domaine des plateformes de détection et de réponse étendues (XDR), creusant ainsi un peu plus l’écart avec la solution de Trend Micro. Entre intelligence artificielle et machine learning, l’intégration de technologies de pointe dans Cortex XDR atteste de cet engagement sans relâche pour l’innovation et garantit des performances sans commune mesure avec les solutions EDR traditionnelles.

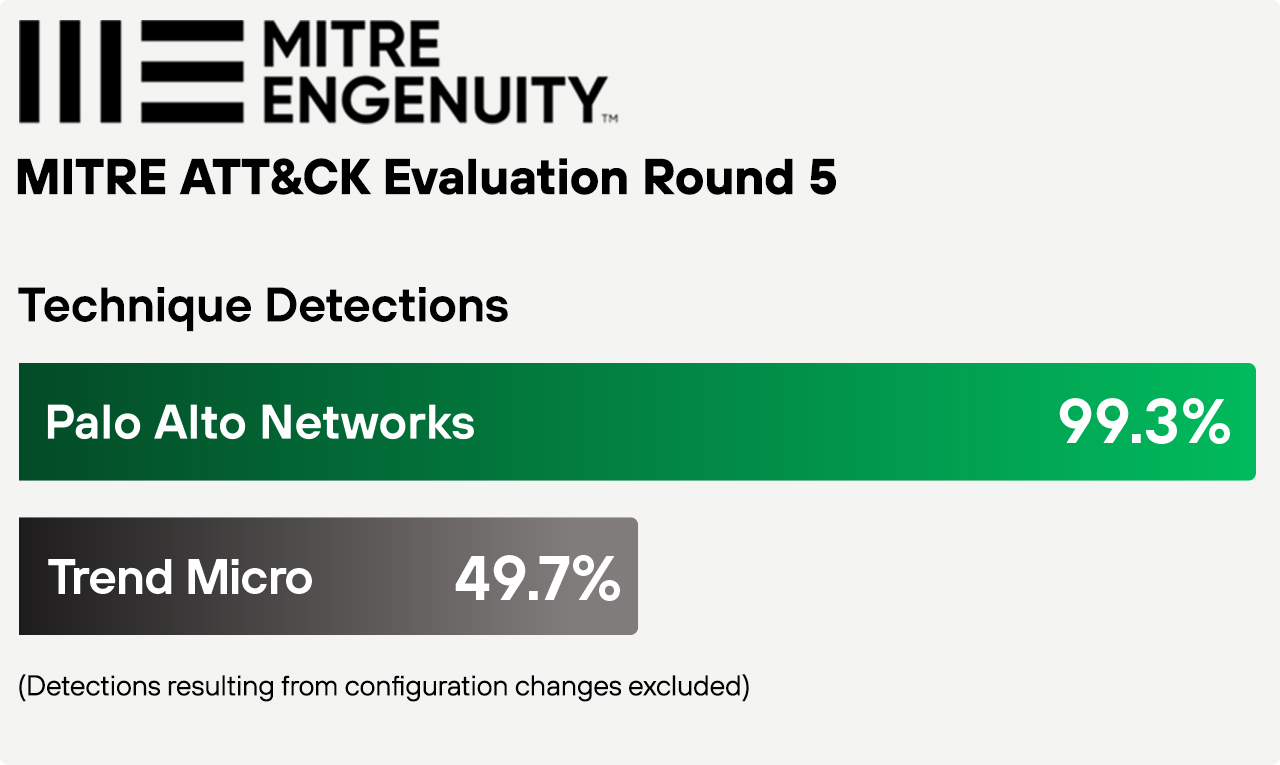

Comme l’illustrent les évaluations MITRE Engenuity ATT&CK 2023 (Turla), Cortex XDR combine plus efficacement les analyses issues des solutions de détection réseau et des antivirus de nouvelle génération, dépassant ainsi les limites de l’approche de détection des menaces de Trend Micro. Fortes de ces données d’une exhaustivité et d’une précision inégalées, les entreprises disposent d’une vue à 360° et sont ainsi mieux armées pour neutraliser les menaces complexes sur l’ensemble de leurs terminaux. En investissant massivement dans la R&D, Palo Alto Networks fait de Cortex XDR un véritable moteur d’innovation dans le domaine de la cybersécurité, établissant de fait une nouvelle référence en matière de détection et de réponse.

Les atouts qui font de Cortex XDR une plateforme de confiance :

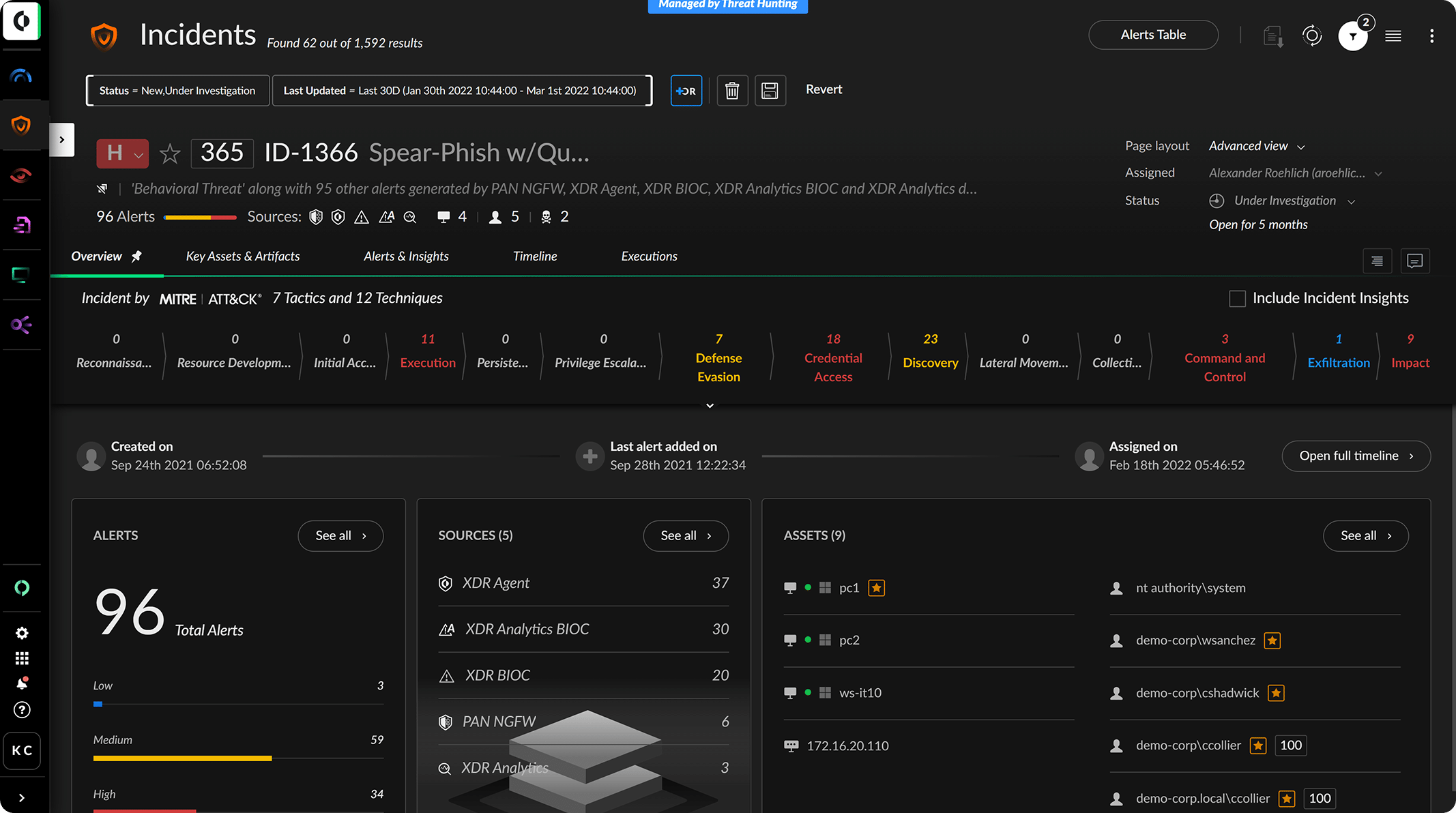

- Cortex XDR s’appuie sur des capacités d’analyse avancées pour remonter à l’origine des alertes, en retracer la chronologie puis neutraliser rapidement les menaces.

- Cortex XDR offre aux analystes de solides fonctionnalités de pilotage à distance qui leur permettent non seulement d’investiguer les hôtes, mais aussi d’effectuer des activités de remédiation détaillées.

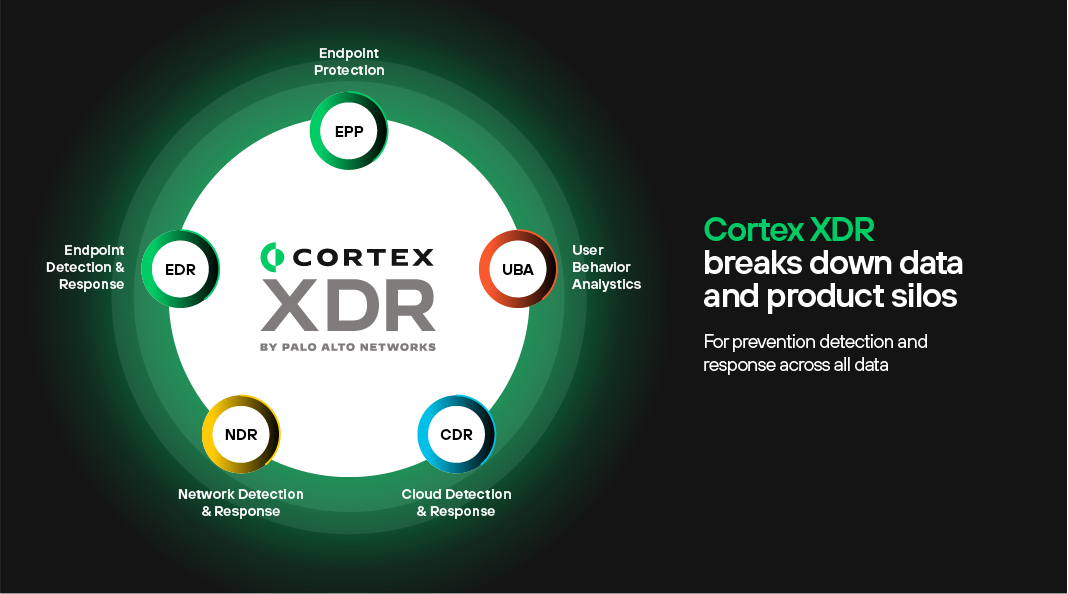

Fort du large éventail de produits et d’intégrations de Palo Alto Networks, Cortex XDR se démarque des autres solutions, en particulier de Vision One XDR de Trend Micro. Avec ses fonctionnalités d’analyses forensiques et des comportements des utilisateurs, Cortex XDR est bien plus qu’un outil d’analyse et de détection rapide des menaces. Il est le point d’entrée idéal vers la suite complète de solutions Cortex pour les opérations de sécurité, dont XSIAM, XSOAR et Xpanse.

Avec Cortex XSIAM® et ses analyses pilotées par IA, les SecOps franchissent un nouveau cap. Quant à Cortex XSOAR®, il simplifie et accélère la gestion et la résolution des incidents de sécurité grâce à ses capacités d’automatisation et d’orchestration. Enfin, Cortex Xpanse® étend cette protection à toute la surface d’attaque. Sa mission : lutter contre les risques d’exposition en repérant et en sécurisant les failles.

Cette capacité de Cortex XDR à offrir une visibilité à 360° au sein d’un système cloud unifié et intuitif n’est en fait que le début. La gestion de la sécurité gagne en simplicité et en rapidité, avec à la clé une détection des menaces en temps réel et une sécurité globalement renforcée.

Par contraste, les faiblesses de Trend Micro, notamment liées à sa sandbox manuelle en mode pay-as-go et à l’absence d’analyse du comportement des utilisateurs, ouvrent des brèches dans la protection. Palo Alto Networks offre une solution plus complète dont Cortex XDR constitue le socle. Les entreprises peuvent ainsi facilement renforcer leur programme de sécurité à mesure que leurs besoins et enjeux évoluent. Cortex XDR garantit une détection des menaces et une Threat Intelligence sur mesure lors des investigations. Ses avantages :

- Une intégration au service WildFire® de prévention des malwares pour identifier des menaces inconnues dans un environnement d’analyse cloud

- Des analyses permettant de dresser un profil comportemental extrêmement précis, basé sur plus de 1 000 critères

- Des capacités natives d’analyses forensiques, de visibilité sur le réseau et d’analyses comportementales basées sur les profils d’hôtes et d’utilisateurs

Le manque de fonctions personnalisables empêche Trend Micro de répondre aux exigences des clients du segment « enterprise ».

Comme en témoignent ses nombreuses récompenses et les témoignages enthousiastes des clients, Cortex XDR bénéficie d’une reconnaissance et d’une réputation qui la distinguent clairement des autres solutions XDR.

Cortex XDR a surpassé Trend Micro et l’ensemble des fournisseurs XDR lors des évaluations MITRE Engenuity ATT&CK 2023 (Turla). Elle est la seule solution à atteindre un 100 % en prévention et un 100 % en détection analytique, preuve de sa protection incomparable contre les menaces sophistiquées. En comparaison directe, Cortex XDR a détecté 49,6 % de détections techniques en plus que Trend Micro, atteignant au passage le plus haut niveau de détection possible. Cette supériorité, il la doit à sa capacité à traiter en continu les données de niveau thread qui contextualisent les raisons pour lesquelles tel attaquant a effectué telle action. À l’inverse, Trend Micro affiche zéro détection pour 23,1 % des sous-étapes, tandis que Cortex XDR réalise un sans-faute en la matière, avec 0,0 % de détections manquées.

Gartner® ne s’y est d’ailleurs pas trompé en classant Cortex XDR Leader de son Magic Quadrant 2023 des plateformes de protection des terminaux (EPP), en saluant à cette occasion l’exhaustivité de sa vision et sa capacité d’exécution.

La capacité de Cortex XDR à répondre aux exigences des clients du segment « enterprise », d’une part, et son tableau de bord intuitif, d’autre part, expliquent en grande partie son statut de leader sur le marché. Sa console centrale permet aux analystes de gérer, investiguer, traquer et résoudre les incidents. Tout le contraire de la solution de Trend Micro. Faute d’un centre d’action centralisé, elle est incapable d’offrir une interface d’investigation unique combinant les données issues du réseau et des terminaux, des analyses du comportement des utilisateurs (UBA), des outils EDR et de réponse.

Les intégrations de Cortex XDR sont plus ouvertes et plus adaptables aux besoins des organisations en pleine croissance. Découvrez pourquoi :

- Cortex XDR ingère, mappe et utilise les données d’un nombre infini de sources, dans des formats standards tels que syslog ou HTTP.

- Cortex XDR utilise ces données pour générer des alertes XDR rattachées aux incidents traités par la solution, ce qui élargit la visibilité à l’échelle de l’organisation.

| Produits | Trend Micro | Cortex XDR |

|---|---|---|

| De vraies capacités XDR | Une vue partielle

| Une meilleure visibilité

|

|

| |

| Des fonctionnalités critiques | Une solution fragmentée

| Un éventail complet et flexible de fonctionnalités

|

|

| |

|

| |

| Gestion des incidents intégrée pour répondre aux exigences des clients « enterprise » | Des investigations freinées par une avalanche d’alertes individuelles

| L’automatisation au service d’une réponse à incident accélérée

|

|

| |

|

* Selon une analyse des environnements client Cortex XDR.

† Résultat de l’analyse du SOC Palo Alto Networks : délais d’investigation réduits de 40 minutes à 5 minutes.

Vous hésitez encore ?

Demandez une démo personnalisée de Cortex XDR

Ensemble, trouvons les moyens de réduire les volumes d’alertes, d’automatiser vos processus de bout en bout et d’améliorer l’efficacité de vos opérations de sécurité.

Demandez votre démo Cortex XDR :