Plateforme de protection des workloads cloud (CWPP)

RECOMMANDATION

Bénéficiez d’une protection complète des workloads avec Cortex Cloud

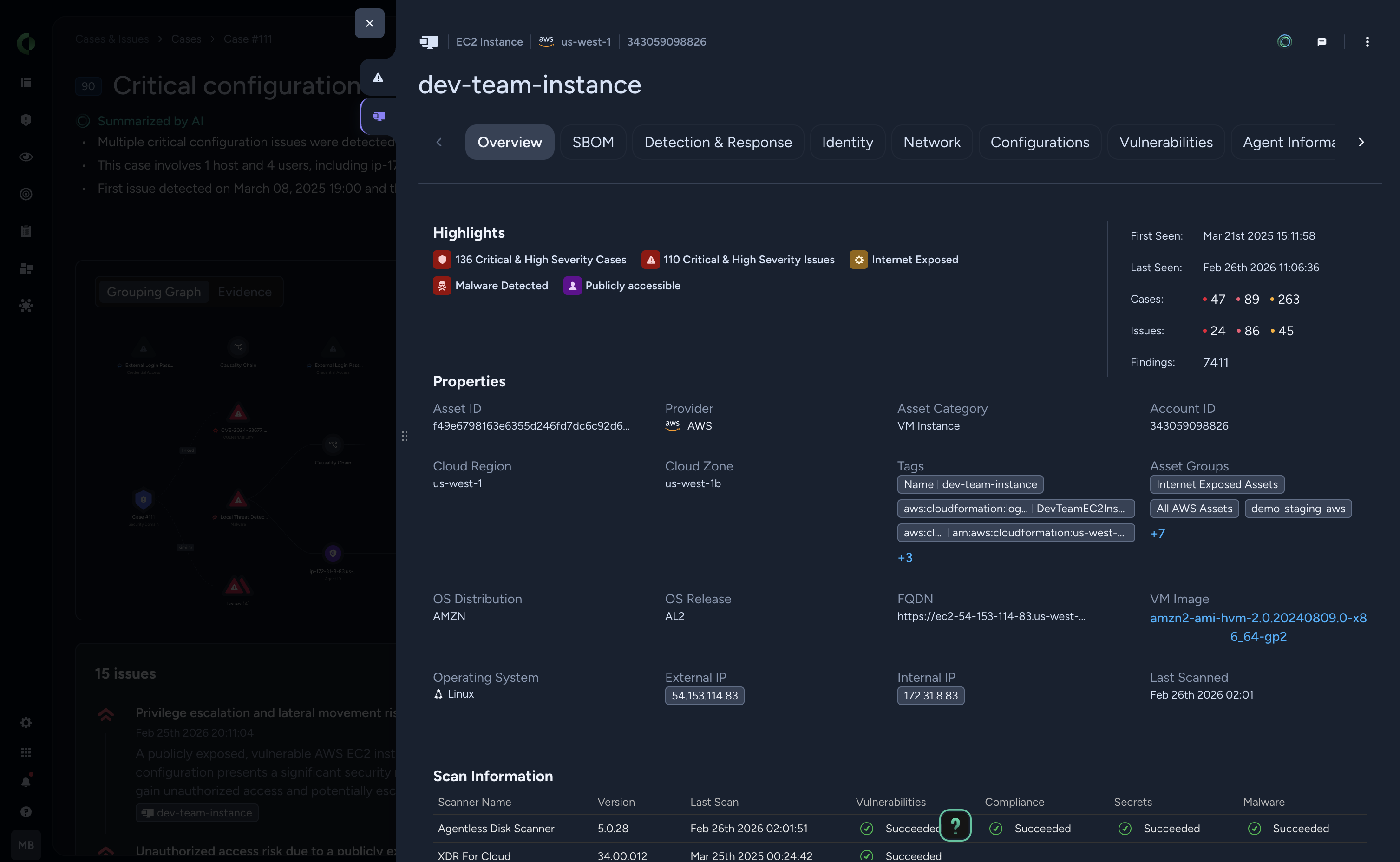

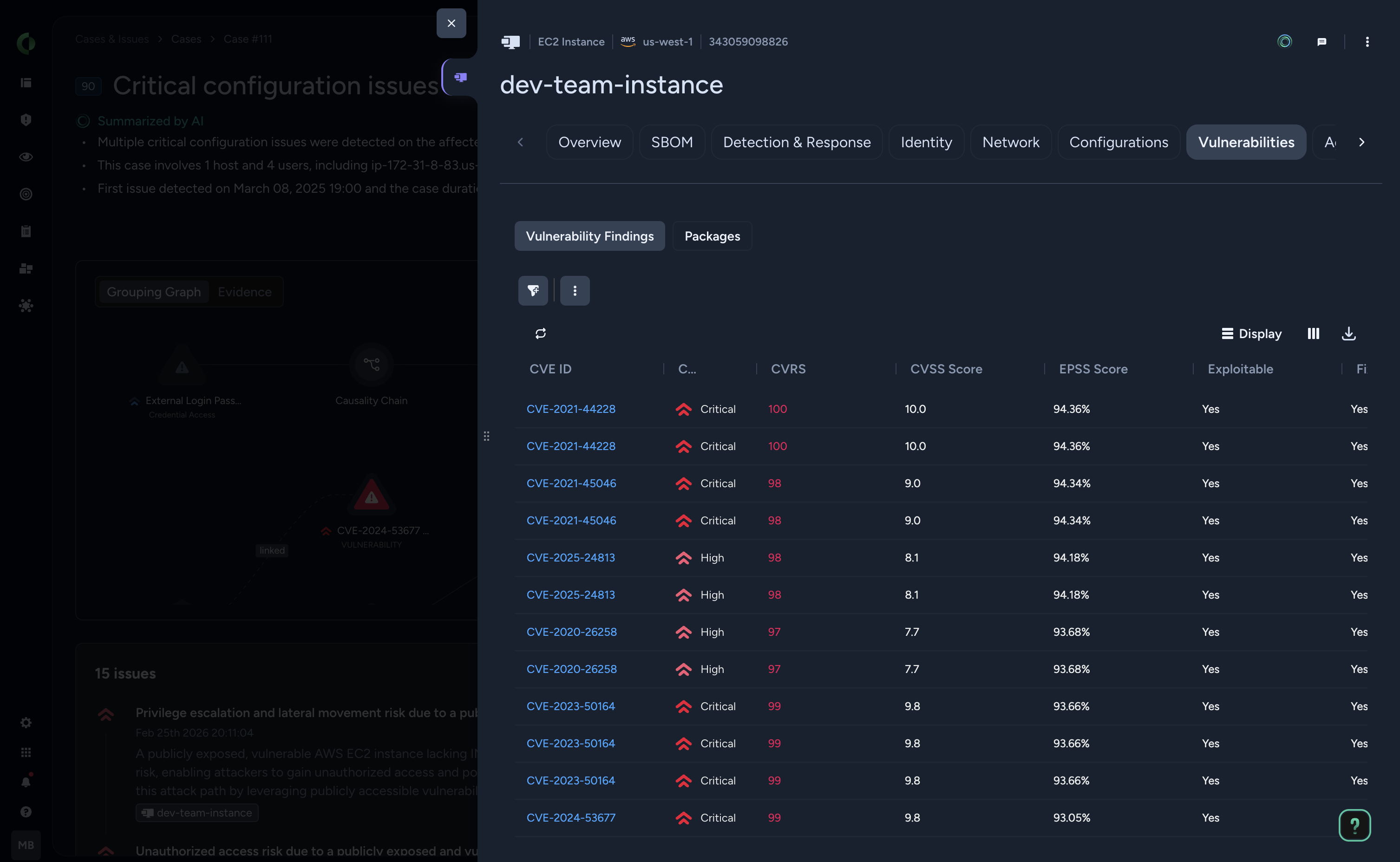

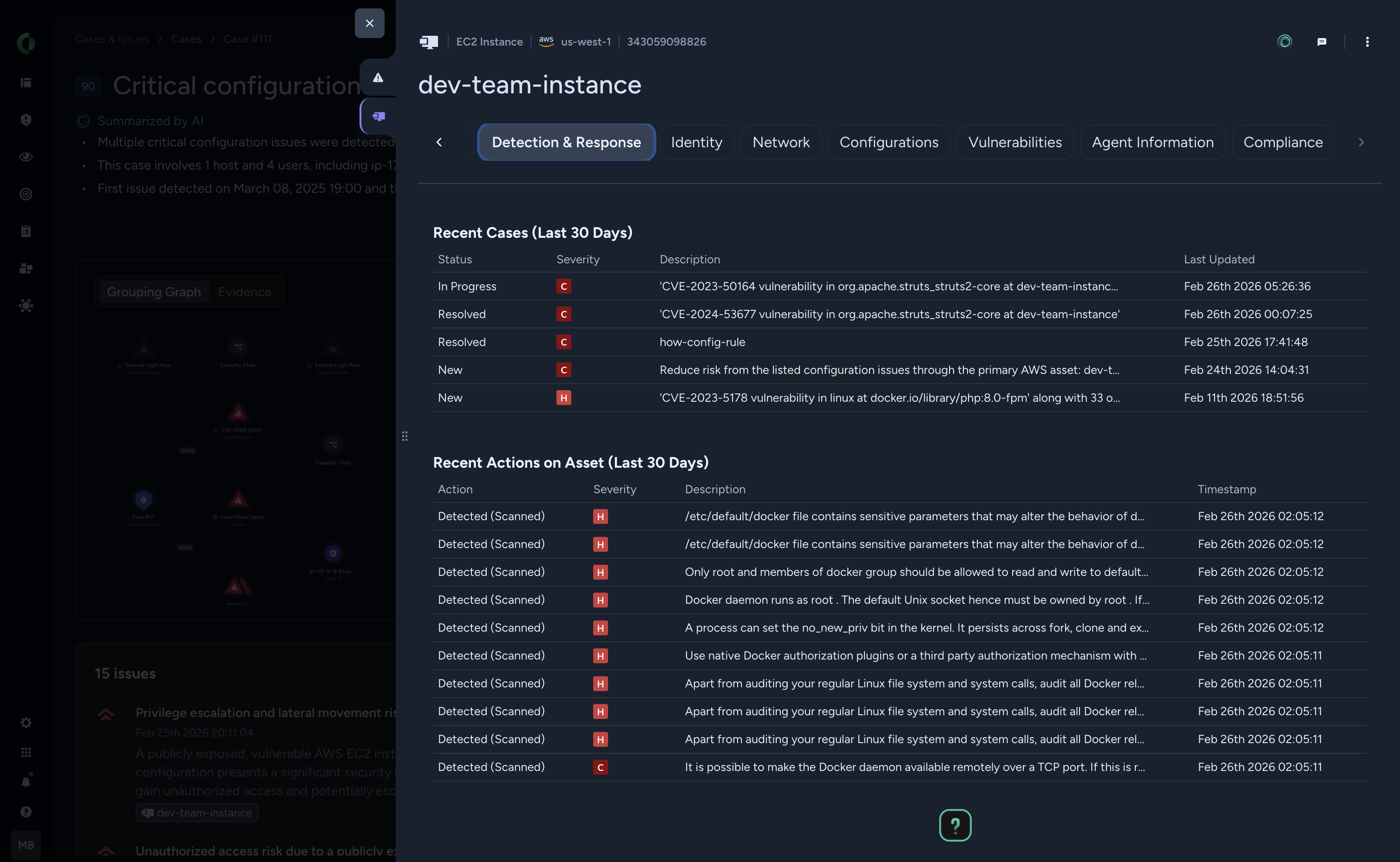

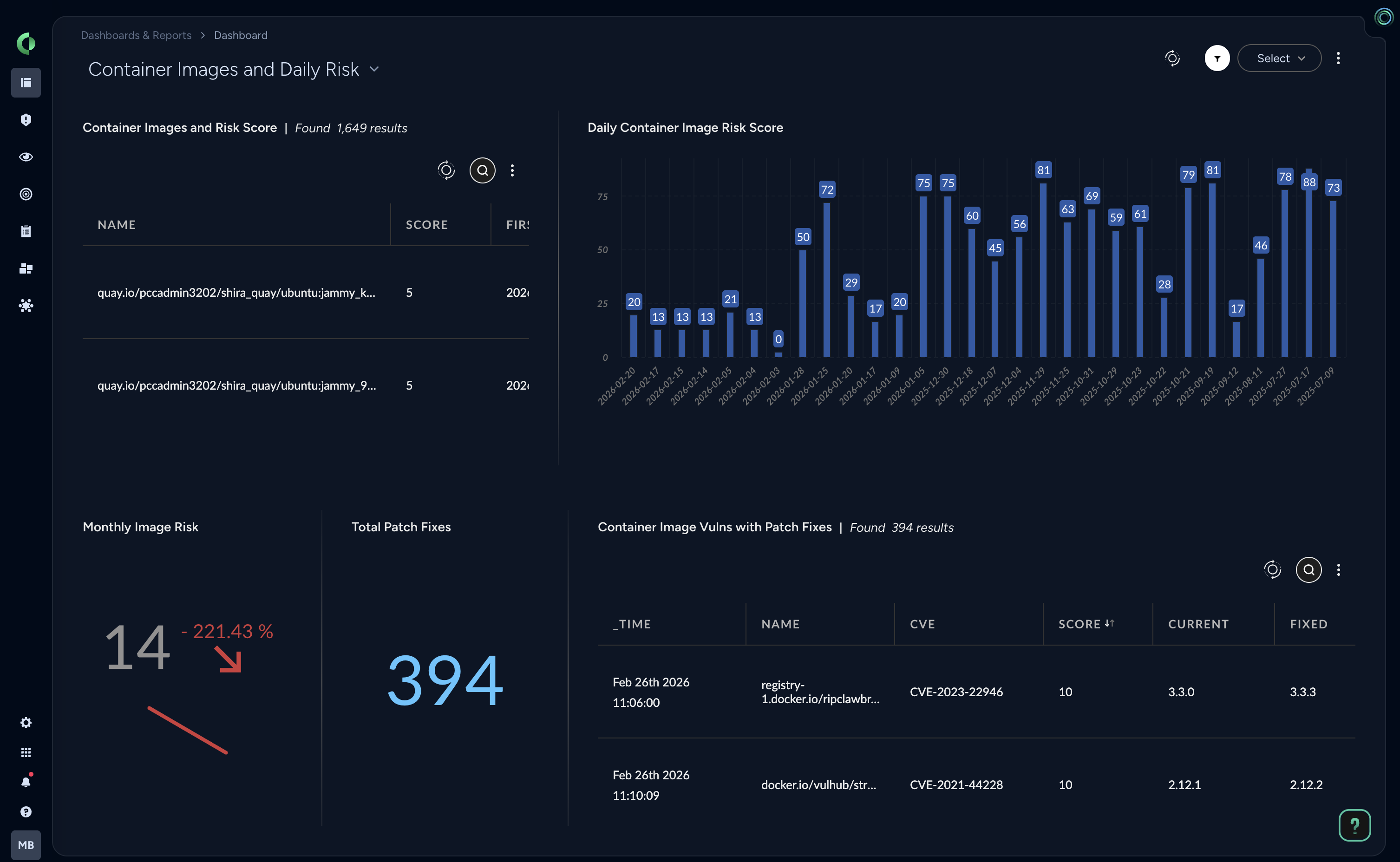

Identifiez et priorisez les vulnérabilités en fonction du contexte.

Repérez les CVE dans divers environnements cloud pour chaque hôte, conteneur et fonction serverless. Priorisez les mesures correctives en fonction de la gravité, de l’exposition publique, du score EPSS et de l’exploitabilité.

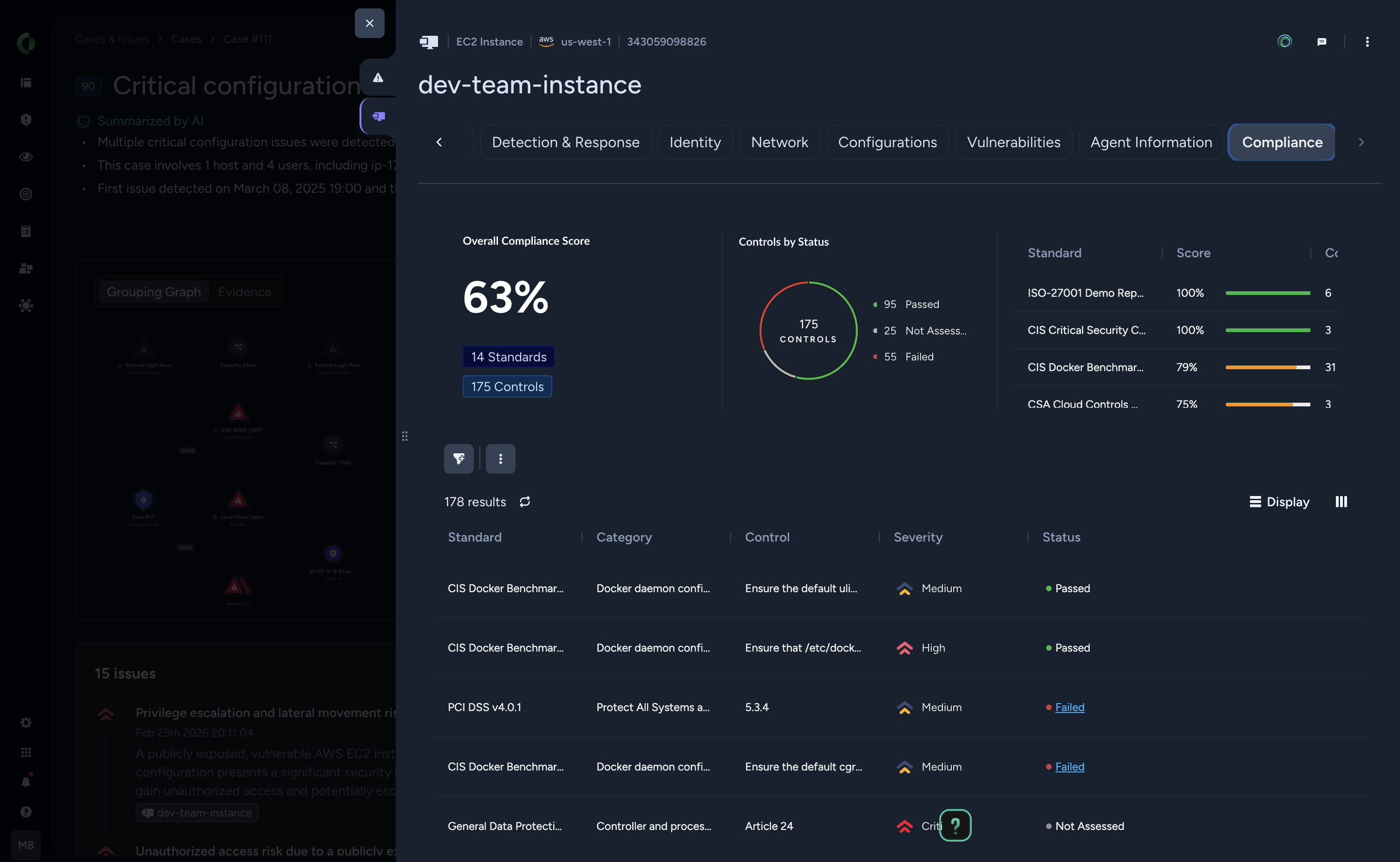

Assurez la conformité des workloads dans tous les environnements et à tout moment.

Suivez en temps réel la conformité de vos hôtes, conteneurs et fonctions serverless, même dans des environnements dynamiques. Effectuez des contrôles de conformité pour les principaux frameworks et mettez en œuvre des politiques pour les contrôles personnalisés.

Soulagez les équipes de développement et de sécurité.

Intégrez la gestion des vulnérabilités et de la conformité dans DevOps pour sécuriser vos applications. Analysez automatiquement les référentiels et les registres à la recherche de configurations erronées et intégrez la sécurité dans les outils CI.

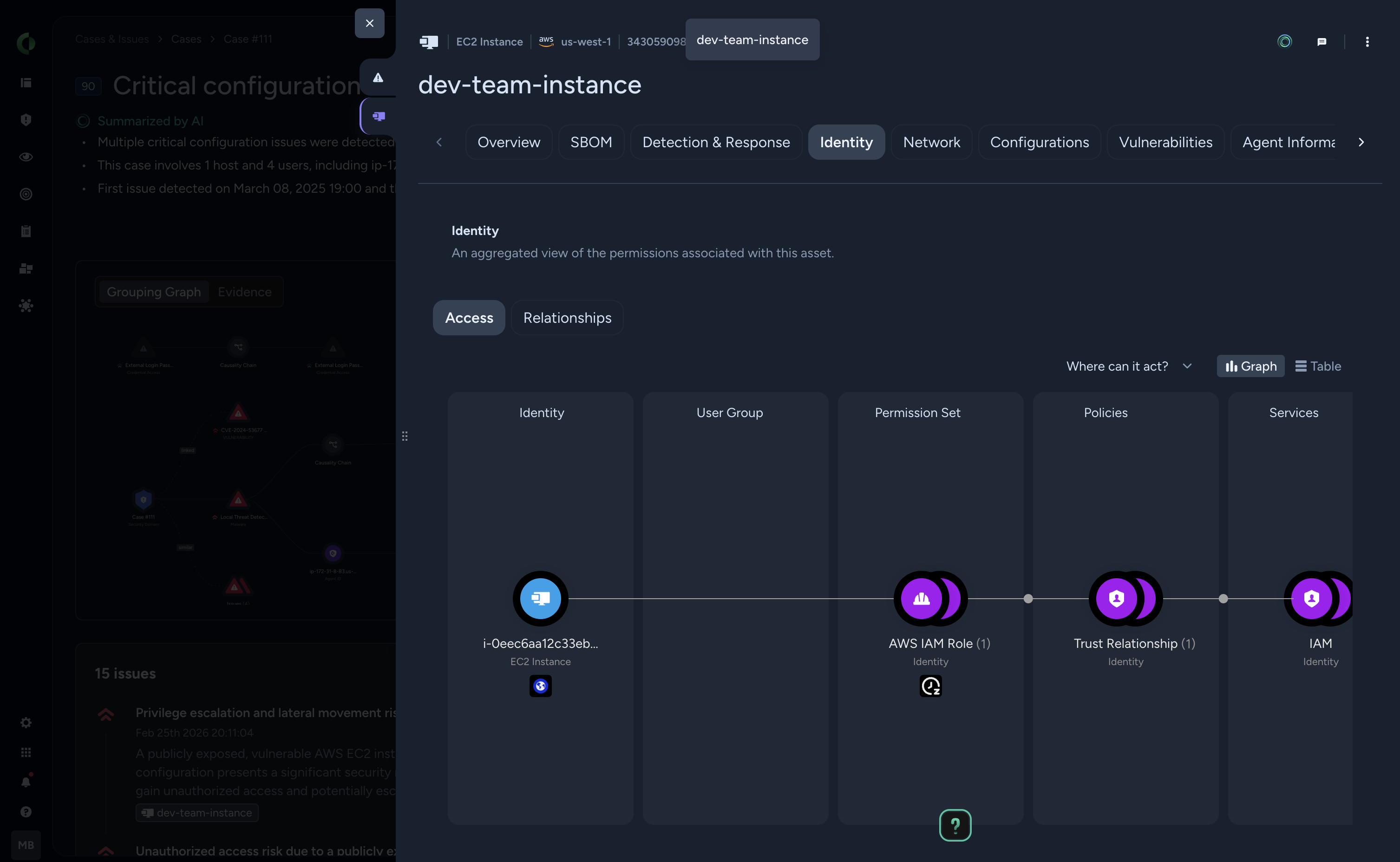

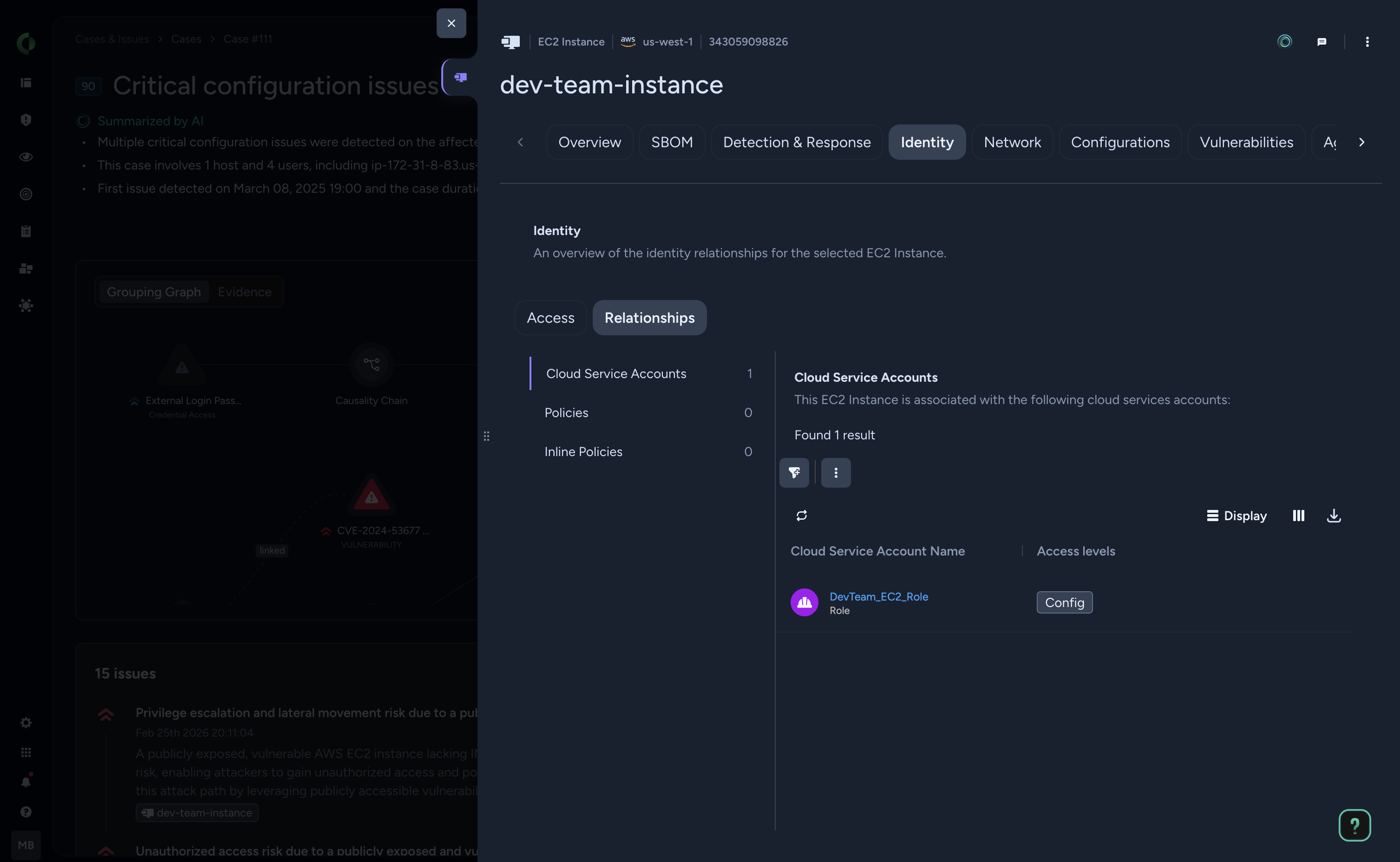

Ne remettez les clés qu’aux personnes de confiance.

Limitez les accès trop permissifs en mettant en œuvre des autorisations utilisateur et des contrôles du plan de gestion pour chaque environnement. Intégrez facilement les outils de gestion des secrets et simplifiez l’application des politiques.

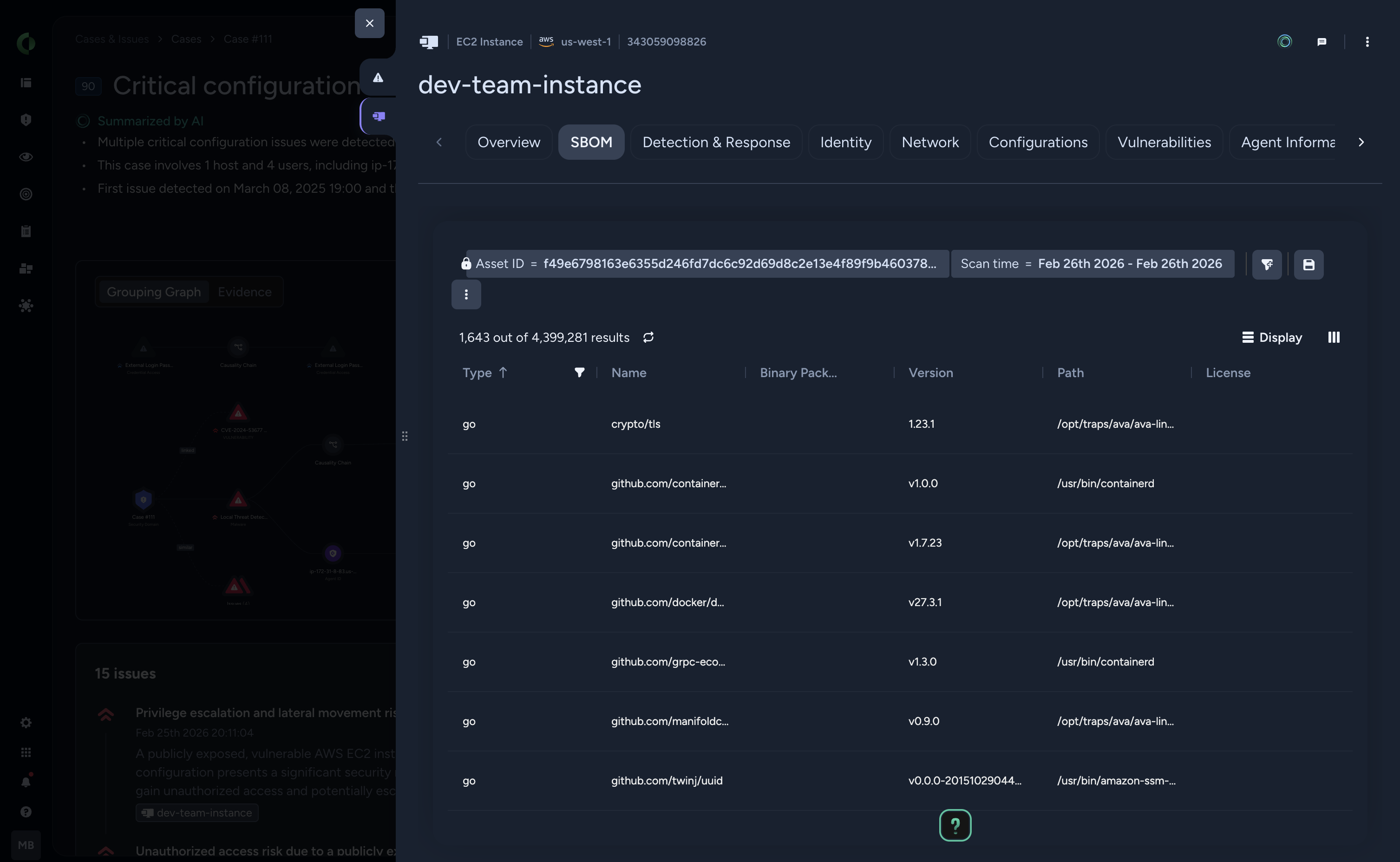

Analysez les images de conteneurs pour identifier les risques.

Analysez les images de conteneurs et exécutez-les dans une machine virtuelle afin de repérer dynamiquement les comportements suspects, notamment les malwares, les cryptomineurs, l’analyse de ports et les binaires modifiés.

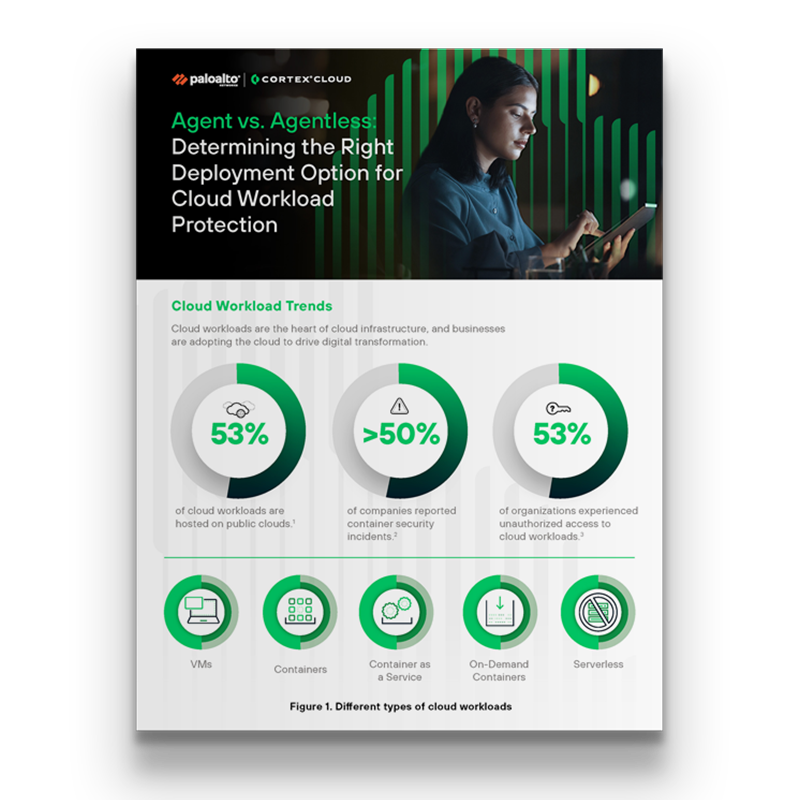

Profitez du meilleur des deux mondes, sans le moindre compromis.

Combinez l’analyse sans agent pour des évaluations rapides des risques avec une protection basée sur des agents pour assurer une surveillance et une protection continues des workloads, sans sacrifier les performances, l’efficacité ou la sécurité.