Les équipes de sécurité jouent un rôle crucial : protéger l’organisation contre des menaces en perpétuelle évolution

Face au volume croissant de données, aux menaces changeant constamment de visage et à la quantité vertigineuse d’alertes de sécurité, elles peuvent ne plus savoir où donner de la tête. Mais il existe un moyen de gérer ces questions plus efficacement.

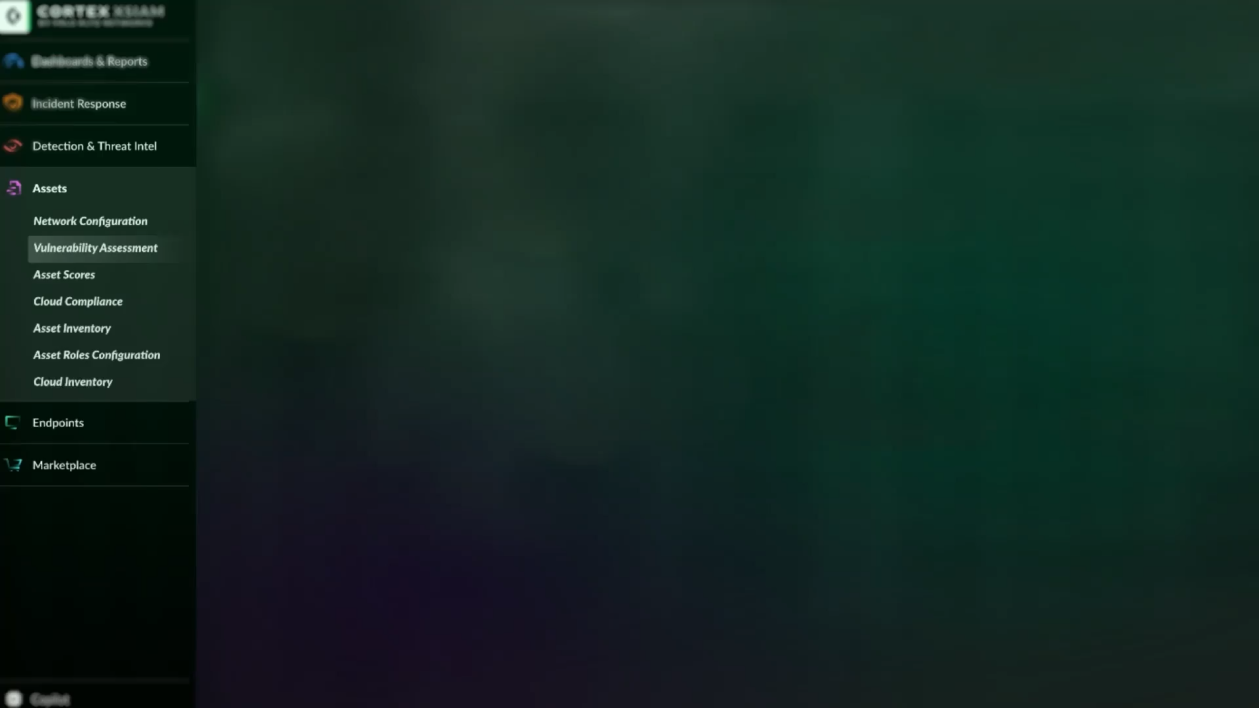

Cortex® XSIAM™ combine des fonctionnalités de SOC, comme XDR, SOAR, SIEM, ASM et bien d'autres, sur une même plateforme SecOps.

La plateforme propose des résultats basés sur l’IA et une approche axée sur l’automatisation pour aider les analystes de sécurité à :

- Simplifier les SecOps et réduire la complexité opérationnelle.

- Stopper les menaces à grande échelle avec vitesse et précision.

- Accélérer la résolution des incidents et les mesures de sécurité.

Découvrez XSIAM en action.

Vous pouvez démarrer votre journée dans le centre de surveillance XSIAM, où vous trouverez un aperçu complet de vos opérations de sécurité.

Ici, vous pouvez surveiller les sources de données ingérées, suivre les indicateurs de sécurité et voir combien d’alertes ont donné lieu à des incidents de sécurité.

Vérifiez combien d’incidents XSIAM a résolu automatiquement, puis penchez-vous sur les incidents qui requièrent votre attention.

Voyons les détails.

Votre liste d’incidents ouverts comprend un incident Exfiltration potentielle de données que vous devez examiner. Vous accédez donc à la vue de l’incident.

Convergence des données et regroupement des alertes

Toutes les informations dont vous avez besoin pour étudier et résoudre cet incident sont fournies au même endroit.

En fonction des sources de données ingérées, les modèles basés sur l’IA de XSIAM regroupent automatiquement des alertes variées dans ce seul incident. Vous pouvez voir chaque alerte et source de données impliquée.

Priorisation du risque SmartScoring

Cet incident est Critique et présente un score de risque de 100. Voici pourquoi :

Le SmartScore™ XSIAM est un moteur basé sur l’IA qui calcule automatiquement un score de risque et explique en détail les facteurs de l’incident qu’il a pris en compte.

Avec une classification Critique et un SmartScore de 100, il n’y a pas une seconde à perdre.

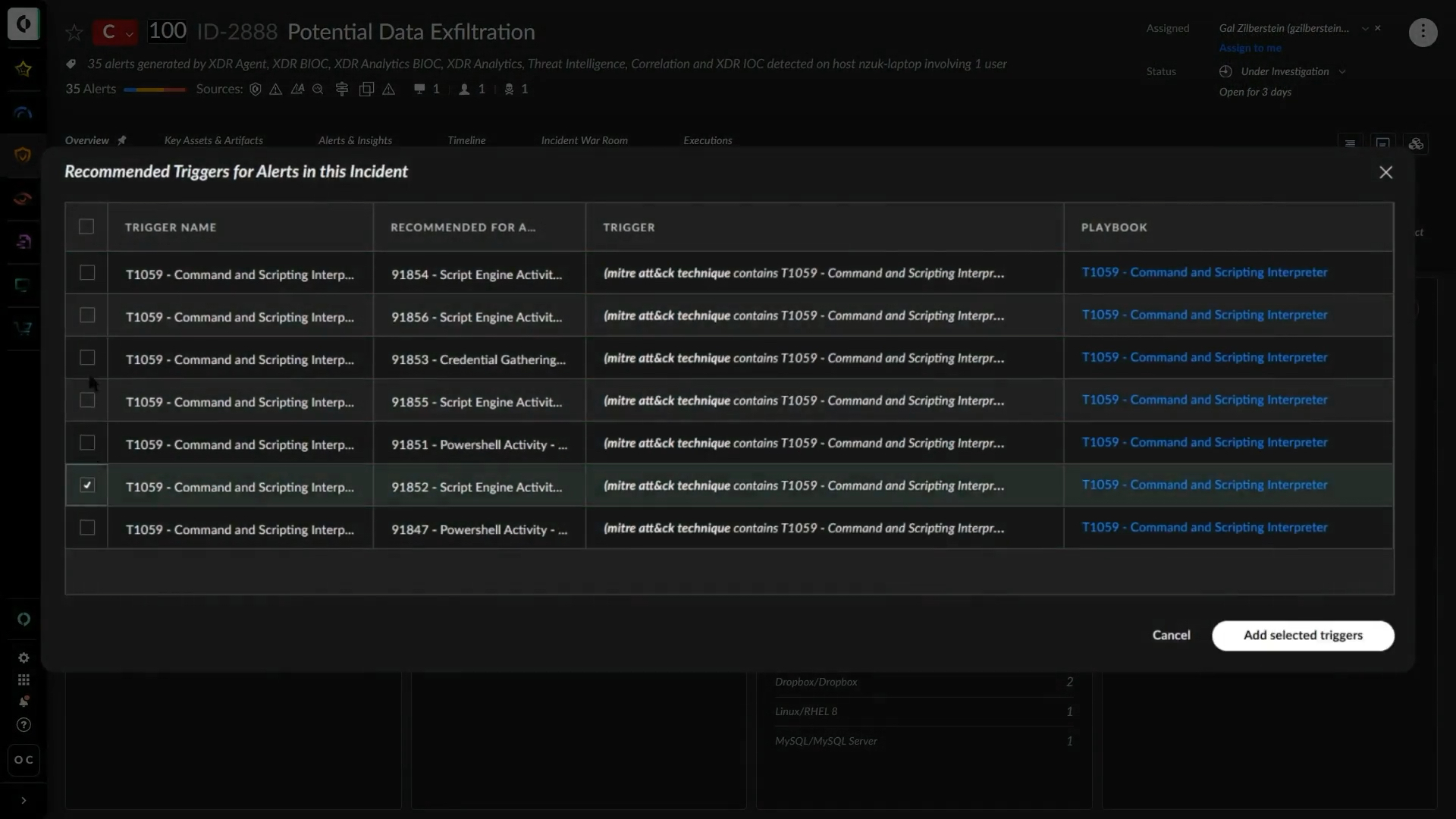

Avant même que vous ne jetiez un œil à cet incident, XSIAM a exécuté automatiquement des stratégies contre plusieurs alertes de sécurité. Il a également exécuté des stratégies qui requièrent de l’attention et des actions de votre part.

De plus, en fonction des autres activités observées en lien avec cet incident, XSIAM vous recommande des stratégies appropriées supplémentaires à exécuter.

Vous accédez à une stratégie recommandée pour en apprendre plus.

Vous pouvez exécuter directement la stratégie recommandée. Vous pouvez aussi passer en revue les actions qu’elle effectue avant de l’utiliser.

Dans l’onglet Exécutions, vous obtiendrez la chronologie complète de l’incident.

La vue de causalité relie les alertes et détaille les événements relatifs à l’incident dans une représentation visuelle.

Vous pouvez y comprendre tout ce qui s’est passé au niveau des diverses sources de données et d’alertes.

À partir de cet écran, vous pouvez accéder à des événements en particulier pour plus de contexte et de détails.

Au cours de cet incident, PowerShell a servi à exécuter plusieurs sous-processus suspects.

Si vous voulez voir une vue détaillée de toutes les actions entreprises par l’acteur de la menace, vous pouvez consulter leur mise en correspondance avec les stratégies et techniques MITRE ATT&CK®.

Après avoir étudié cet incident et pris les mesures correctives nécessaires, vous le résolvez.

... Et vous ajoutez vos commentaires.

Mais XSIAM ne s’arrête pas là. Il vous aide à gagner en sécurité et en efficacité au quotidien.

XSIAM apprend des mesures que vous avez prises face à cet incident et recommande des tâches futures à exécuter automatiquement la prochaine fois qu’un incident similaire se produit dans votre environnement.

Ainsi, les actions que vous avez effectuées manuellement dans cette situation seront gérées par XSIAM à l’avenir pour renforcer chaque jour un peu plus votre sécurité et vous aider à résoudre plus d’incidents en un moindre de temps.

Tout cela est rendu possible par une approche inédite en matière de gestion des opérations de sécurité.

La convergence, les résultats basés sur l’IA et l’approche axée sur l’automatisation de la plateforme XSIAM révolutionnent le fonctionnement du SOC.

Les données ingérées dans XSIAM sont optimisées afin de détecter les activités anormales ou malveillantes

La prise en charge d’un grand nombre d’intégrations et l’incorporation simplifiée de données réduisent les interventions des ingénieurs et les complications associées à l’infrastructure pour permettre aux SOC d’ingérer plus de sources de données.

Quelques clics suffisent pour intégrer de nouvelles sources de données…

La qualité de l’analyse dépend de celle des données. Grâce à la collecte, regroupement et normalisation en continu des données brutes, XSIAM permet de mener des analyses de sécurité de grande qualité.

Dans notre cas, vous voulez ajouter une nouvelle source de données Dropbox à XSIAM.

Vous pouvez voir et contrôler exactement ce qui est importé. Intégrez des données et de l’automatisation en toute simplicité.

Outre l’intégration des données, vous pouvez importer rapidement des packages de contenu d’automatisation existants associés à Dropbox, comme des stratégies, des tableaux de bord et bien plus encore.

CORTEX XSIAM et vous

Quelles que soient les menaces du moment, Cortex XSIAM vous offre l’assistance IA, l’automatisation et la transparence requise pour traiter et prévenir les incidents qui vous empêchent de vous consacrer pleinement à ce qui compte vraiment, au travail comme dans la vie.

Transformez votre SOC avec Cortex XSIAM.

Échangez aujourd’hui avec un expert