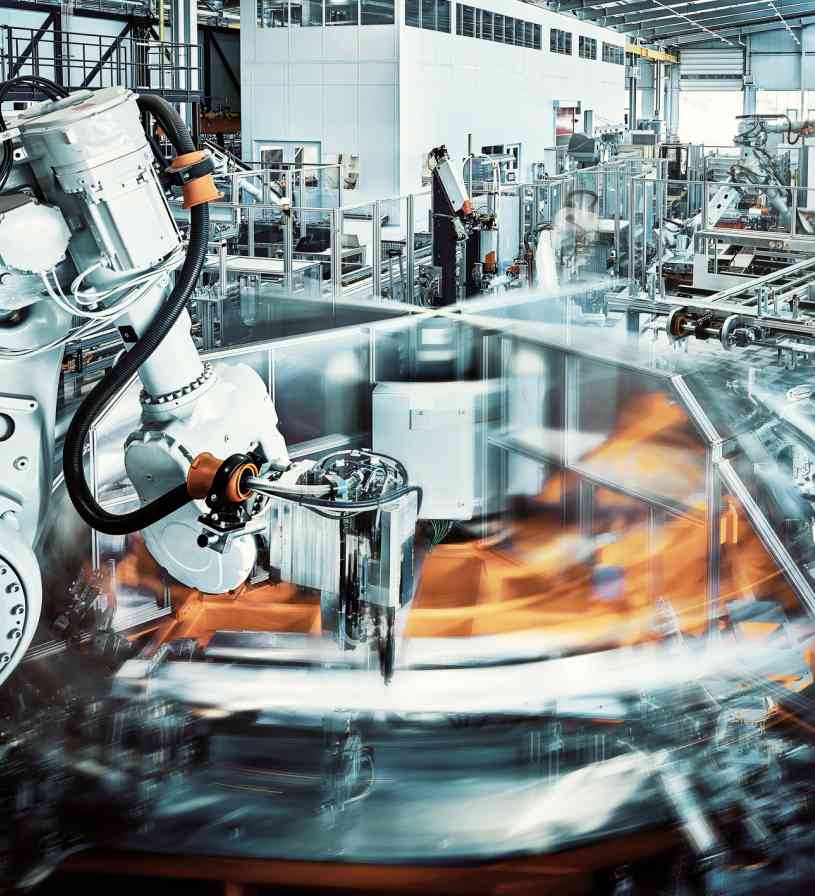

D’ici 2030, le nombre d’assets OT dans l’industrie devrait être en hausse de 400 %

Gartner

24,8 % des cyberattaques dans le monde en 2022 ont ciblé le secteur industriel

Statista

En 2022, 274 CVE ont été découvertes au niveau des systèmes de contrôle industriel (ICS)

Mitre